El cloud, ¿seguro por defecto? Cipher desmonta algunos mitos en torno a los servicios en la nube

Jorge Hurtado, vicepresidente de EMEA de nuestra división de ciberseguridad, analiza a fondo el entorno cloud y presenta las armas de Cipher para los servicios en la nube: Waldo, CipherResponse y CipherScore.

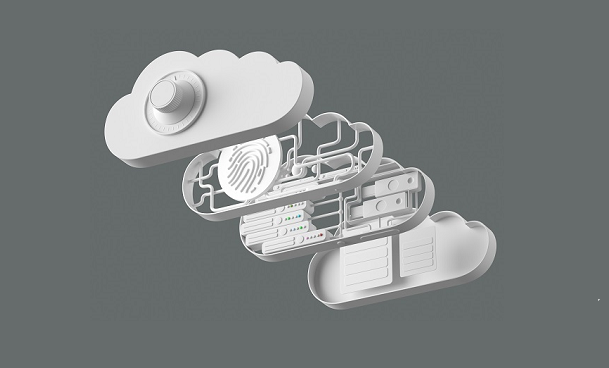

Los servicios de cloud son una realidad. Cada vez más compañías trasladan sus infraestructuras a la nube. Pero del clouding conocemos solo la punta del iceberg. Jorge Hurtado, VP EMEA de Cipher, la unidad de negocio de ciberseguridad de Prosegur, realiza una radiografía el cloud computing y desmonta los mitos que hay en torno a su seguridad.

El solo hecho de ir al cloud no quiere decir que sea seguro o que automáticamente estemos más protegidos que nunca. Ya lo dice el último informe sobre el coste de las brechas de datos de 2020 elaborado por IBM: los incidentes que se producen en la nube son los segundos más costosos y suponen un gasto de 267.469 dólares por cada brecha que se genera en el cloud. Y es que una de las causas más extendidas es la falta de una configuración correcta en los entornos de la nube. Por eso, es fundamental establecer las bases de ese movimiento al cloud, incluyendo como no, la monitorización y detección de amenazas nativas en este entorno.

Además de contar con los servicios de seguridad necesarios. Las tres patas de Cipher son Waldo, CipherResponse y CipherScore. Desde el análisis hasta la alerta temprana de vulnerabilidades, todos abarcan los parámetros imprescindibles para crear un entorno en la nube completamente seguro y alejado de las diversas amenazas a las que se enfrentan los datos que manejan nuestros clientes.

Waldo es nuestro analista automatizado, nativo en cloud y basado en una arquitectura de microservicios, que nos permite disponer de un marco de orquestación y automatización que permite que los incidentes se gestionen de una manera efectiva, evitando los errores humanos y reduciendo el tiempo medio de respuesta, un parámetro esencial para evitar las consecuencias desastrosas que puede tener un incidente. Ante un incidente de seguridad, Waldo podrá examinar su base de conocimiento para saber cómo clasificarlo y dar instrucciones claras a los analistas de nuestros SOC para que puedan mitigar el riesgo cuanto antes. Por otro lado, Waldo también proporciona a los analistas la información de contexto necesaria para que la gestión del incidente pueda hacer de una manera más eficaz. Por último, en algunos casos el propio Waldo asumirá la responsabilidad de la respuesta y podrá tomar acciones de manera automática.

CipherResponse es el servicio de Alerta temprana y respuesta ante incidentes de seguridad que tengan su origen en el correo electrónico. Este servicio permite a nuestros clientes conocer y prevenir posibles amenazas. Su funcionamiento es muy sencillo: consiste en el envío de un mail considerado sospechoso, con amenaza de phishing (suplantación de identidad) o que contiene algún elemento malicioso. El botón de CipherResponse permite revisar ese mail – respetando siempre la privacidad de los datos contenidos en el cloud – y es capaz de identificar al usuario, chequearlo y dar una respuesta al usuario acerca de si el contenido es o no malicioso. Además, todas las funcionalidades de este botón pasan por el cloud, permitiendo que este servicio sea totalmente escalable. Esto nos permite recibir decenas de miles de peticiones por segundo y nos facilita su despliegue en cualquier país donde se encuentre cualquier cliente en cuestión de horas.

Pero, tan importante es tener servicios que actúen tras el ataque como los que prevengan dichas amenazas. La fortaleza de CipherScore, que puede combinarse también con el equipo de analistas de nuestro SOC, es la preparación. Esta tecnología de gestión de incidentes de seguridad permite detectar posibles vulnerabilidades en las infraestructuras de nuestros clientes. A petición del cliente, Cipher establece un equipo de trabajo que se dedica a mitigar la vulnerabilidad de manera temprana, antes de que esta sea aprovechada por parte de las redes criminales.

Una pieza fundamental en todos los servicios es nuestro departamento de Threat Intelligence, qué se orienta a analizar los TTP (Técnicas tácticas y procedimientos) que los atacantes utilizan para moverse por la infraestructura. Conociendo su modus operandi, después comienza la llamada “caza de amenazas” o threat hunting, para poder detectar cualquier indicio que nos apunte a que ha habido una presencia maliciosa dentro del entorno.

Por otro lado ante la ocurrencia de cualquier incidente, es fundamental reconstruir los pasos que ha seguido el atacante. Es el llamado análisis forense del cloud y de los sistemas afectados, que nos permite reconstruir la línea de tiempo del incidente, establecer las acciones a tomar y poder expulsar de la infraestructura a los atacantes.

Algunos mitos sobre el cloud

Asentar todos nuestros servicios en el cloud no asegura su total disponibilidad. Aunque haya una aplicación disponible, no quiere decir que esta vaya a funcionar siempre. Además, igual de importante es asegurar la integridad y confidencialidad de los datos, tendiendo en cuenta los muchos modelos operativos de cloud que nos ofrecen los distintos proveedores, además de la más que posible existencia de múltiples clouds en una infraestructura (el llamado modelo multicloud)

Por ello, antes de lanzarse a un proyecto de cloudificación, conviene asentar bien las bases y los controles de ciberseguridad desde el diseño, incluyendo en el mismo la estrategia de monitorización de los activos en este nuevo entorno. Ejemplos como los dos incidentes de OVH, uno de los mayores proveedores de servicios de cloud, lo atestiguan. El pasado 10 de marzo su data center sufrió un incendio debido a que, posiblemente, su diseño estructural no estaba bien planteado. Volvió a tener otro aviso el pasado 21 de marzo.

Por último no sólo existe la seguridad “del” cloud, si no también debemos hablar de la seguridad “desde” el cloud, y que al margen de la securización de los activos que viajan a estos nuevos entornos, es de destacar el potencial que tienen los entornos de nube como herramienta de seguridad en sí misma, por sus propias características de ubicuidad, escalabilidad, y elasticidad, y su capacidad de otorgar soluciones de seguridad para entornos cloud, onpremise e híbridos.

Para todo ello es esencial encontrar ese nuevo rara avis en el panorama del talento digital, que es el arquitecto de ciberseguridad cloud, un mirlo blanco sin duda, en un mercado donde el déficit de profesionales se mide por millones.

.webp)

.jpg)

.webp)

%20(2).jpg)